Премиальное программное обеспечение и практические уроки

Подайте заявку на бесплатный SSL-сертификат на сервере Linux

Независимо от того, какой тип веб-сайта вы создаете, первым шагом будет подача заявки на SSL-сертификат ,如果没有有效的Сертификат доменного имени,就只能以80端口的HTTP方式访问,现在主流的网站访问方式都是HTTPS访问,申请SSL域名证书势在必行!下面介绍如何Подать заявку на сертификат доменного имени, а также несколько различных способов подачи заявки на сертификаты доменного имени.

Для начала давайте разберемся, что такое TSL/SSL.

免费申请 SSL证书 SSL расшифровывается как «Secure Sockets Layer» (уровень защищённых сокетов). Он был разработан компанией Netscape в середине 1990-х годов. (Кстати, именно Netscape изобрела не только SSL, но и большую часть инфраструктуры Интернета, например, таблицы стилей CSS и JavaScript.)

Зачем был изобретён SSL? Изначально HTTP-протокол, использовавшийся в Интернете, представлял собой обычный текст, что имело множество недостатков, например, передаваемый контент мог быть перехвачен и подделан. Протокол SSL был придуман для решения этих проблем.

К 1999 году протокол SSL стал фактическим стандартом в Интернете благодаря своему широкому распространению. В том же году IETF стандартизировала SSL. Название протокола было изменено на TLS (Transport Layer Security, «безопасность транспортного уровня»).

Во многих статьях по теме эти два понятия (SSL/TLS) упоминаются вместе, поскольку их можно считать разными этапами одного и того же. Как обеспечить поддержку TSL в вашем доменном имени? Проще говоря, вам нужно подать заявку на получение SSL/TSL-сертификата для вашего доменного имени!

Чтобы подать заявку на получение сертификата SSL/TSL, перейдите по ссылке:

- Let's Encrypt подает заявку на бесплатный SSL-сертификат, автоматически продлевает сертификат и постоянно использует https

- Бесплатный робот для получения SSL-сертификатов: Certbot быстро подает заявки на автоматическое продление сертификатов доменных имен https

Подайте заявку на бесплатный сертификат TSL/SSL

Существует два типа SSL-сертификатов: сертификаты ECC (со встроенным открытым ключом ECDSA) и сертификаты RSA (со встроенным открытым ключом RSA). Проще говоря, сертификаты ECC более безопасны, чем сертификаты RSA той же длины. Это означает, что, обеспечивая тот же уровень безопасности, ключи ECC имеют гораздо меньшую длину (что ускоряет шифрование и дешифрование). Однако сертификаты ECC имеют ограниченную совместимость и не поддерживаются Android 4.x и более ранними версиями, а также Windows XP. Если ваше устройство не очень старое, настоятельно рекомендуется использовать сертификат ECC.

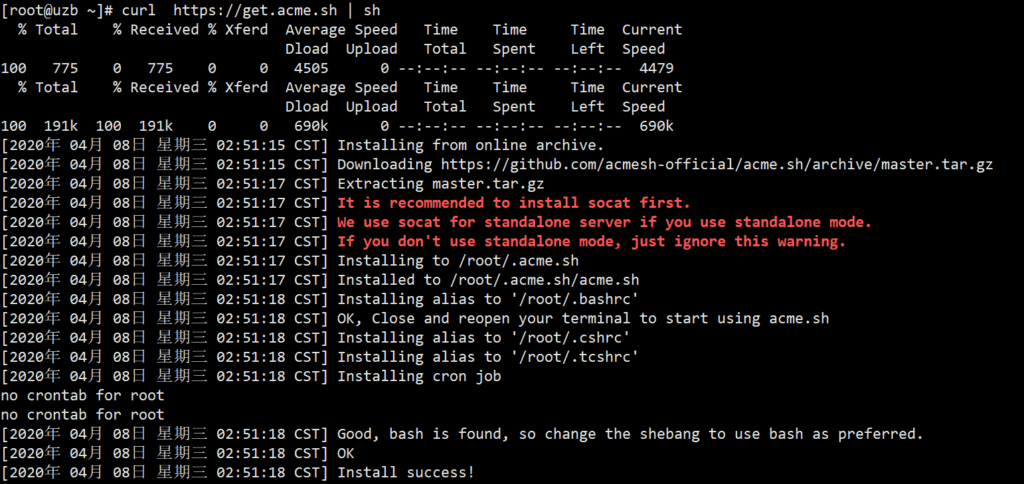

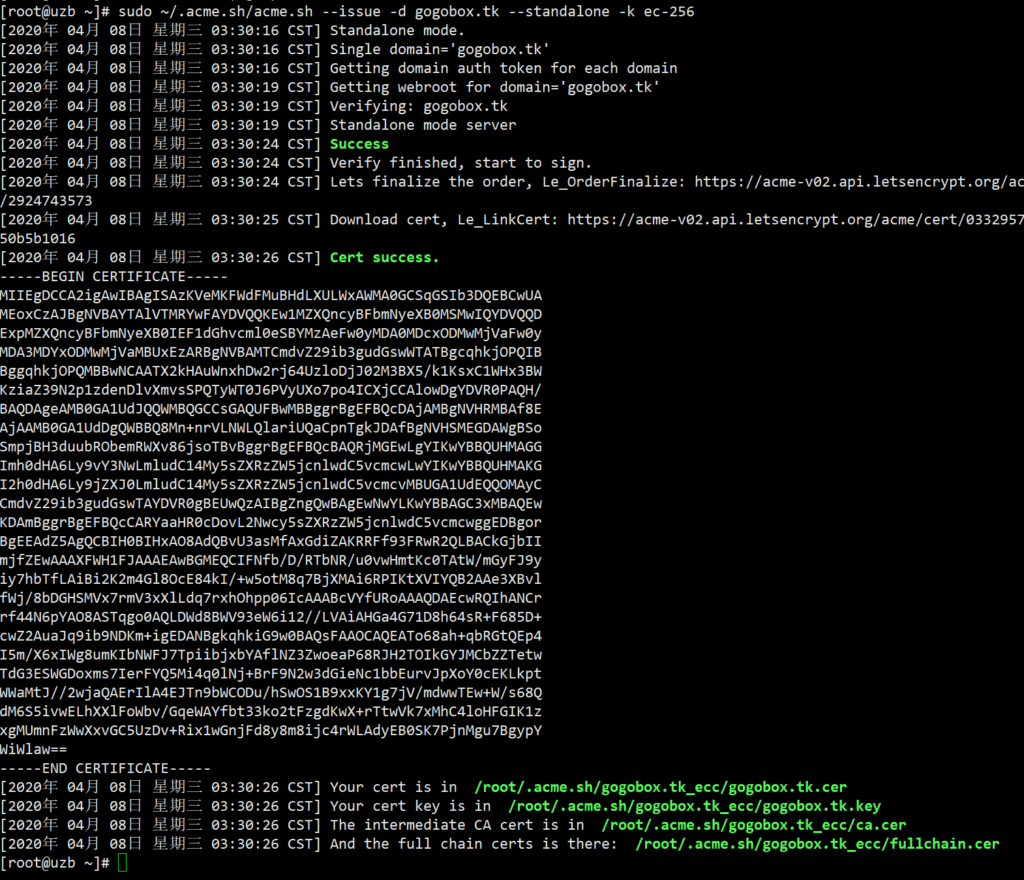

Используйте следующее acme.sh Скрипт, как подать заявку на сертификат TSL/SSL на сервере Linux:

curl https://get.acme.sh | sh

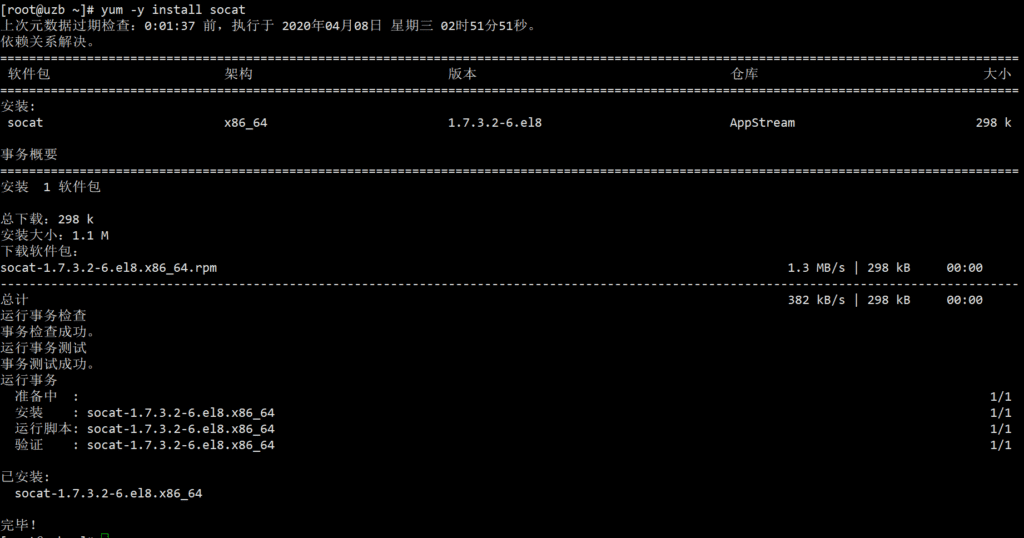

Он предлагает сначала установить SOCAT. После установки SOCAT перезапустите сервер и запустите скрипт для подачи заявки на сертификат. В CentOS8 он сообщает, что порт 80 занят. После удаления SOCAT и подачи заявки на сертификат он предлагает повторно установить SOCAT, что приводит к бесконечному циклу! Перезагрузка решает проблему.

Он предлагает сначала установить SOCAT. После установки SOCAT перезапустите сервер и запустите скрипт для подачи заявки на сертификат. В CentOS8 он сообщает, что порт 80 занят. После удаления SOCAT и подачи заявки на сертификат он предлагает повторно установить SOCAT, что приводит к бесконечному циклу! Перезагрузка решает проблему.

dnf -y install socat reboot

Затем сгенерируйте сертификат. Если на вашем сервере установлен веб-сервер, например, nginx или Apache, его необходимо временно отключить. Порт 80 будет занят во время подачи заявки на сертификат, поэтому убедитесь, что он на вашем сервере ещё не занят.

Затем сгенерируйте сертификат. Если на вашем сервере установлен веб-сервер, например, nginx или Apache, его необходимо временно отключить. Порт 80 будет занят во время подачи заявки на сертификат, поэтому убедитесь, что он на вашем сервере ещё не занят.

Несколько небольших команд о портах:

Используйте команду netstat -tln # для проверки использования порта на сервере. Используйте команду netstat -tln | grep 80 #, чтобы проверить, занят ли порт 80. Если командная строка не отвечает, порт не занят. Если порт занят, будет отображен соответствующий порт. Используйте команду lsof -i :80 #, чтобы проверить, какой программе принадлежит порт. Какой процесс занимает порт? Используйте команду kill -9 номер процесса #, чтобы завершить процесс, занимающий порт.

Давайте начнемПодать заявку на SSL-сертификатЕсли произошла ошибка, вы можете добавить параметр --debug, чтобы просмотреть подробную информацию об ошибке.

acme.sh --issue -d gogobox.tk --standalone -k ec-256

Если ничего неожиданного не произошло, сертификат TSL/SSL успешно сгенерирован!

Бесплатный сертификат TSL/SSL действителен в течение 90 дней и должен быть продлен в течение 90 дней. Скрипт будет обновлять его каждые 60 дней. Теоретически бесплатный сертификат можно продлевать бесконечно. Конечно, вы также можете продлить его вручную с помощью следующей команды.

Бесплатный сертификат TSL/SSL действителен в течение 90 дней и должен быть продлен в течение 90 дней. Скрипт будет обновлять его каждые 60 дней. Теоретически бесплатный сертификат можно продлевать бесконечно. Конечно, вы также можете продлить его вручную с помощью следующей команды.

acme.sh --renew -d gogobox.tk --force --ecc

Если вам нужно сгенерировать доменное имя, начинающееся с www, или доменное имя второго уровня, добавьте параметр -d перед доменным именем. Параметр --force используется для принудительного обновления сертификата! Например:

acme.sh --issue -d gogobox.tk -d www.gogobox.tk -d m.gogobox.tk --standalone -k ec-256 --force

Установите сертификат. После подачи заявки на SSL-сертификат он по умолчанию сохраняется в корневом каталоге. Если вам необходимо установить сертификат, установите его в указанное место.

acme.sh --installcert -d gogobox.tk --ecc --key-file /home/ssl/gogobox.tk.key --fullchain-file /home/ssl/fullchain.cer --reloadcmd "systemctl force-reload nginx"

Вот еще один способ подать заявку на получение SSL-сертификата:

Сначала установите socat

dnf install socat

Установить acme.sh

curl https://get.acme.sh | sh

После установки скрипта перезагрузите компьютер, укажите доменное имя в nginx и подайте заявку на сертификат.

acme.sh --issue -d gogobox.tk -d www.gogobox.tk --webroot /var/wwwroot/

Вы также можете использовать команду для чтения конфигурации nginx, при условии, что путь к доменному имени был задан в nginx.

acme.sh --issue -d gogobox.tk --nginx

После успешной подачи заявки на сертификат вам необходимо установить сертификат:

После успешной обработки заявки на сертификат установите сертификат. acme.sh --installcert -d gogobox.tk --key-file /home/ssl/gogobox.tk.key --fullchain-file /home/ssl/fullchain.cer --reloadcmd "systemctl force-reload nginx"

В чем разница между сертификатами с расширениями cer и crt?

Сертификаты с расширением CRT кодируются в формате DER или PEM. Расширения CER и CRT практически идентичны. Это распространено в различных системах Unix/Linux.

CER — это формат сертификата CRT, разработанный Microsoft. Вы можете преобразовать файл CRT в файл CER с помощью инструментов Microsoft (CRT и CER должны использовать одинаковую кодировку: DER или PEM). Файлы с расширением CER распознаются Internet Explorer и используются в качестве команд для вызова CryptoAPI Microsoft.

В Windows существует несколько расширений сертификатов, таких как .cer и .crt. Как правило, файлы .cer содержат двоичные данные, а файлы .crt — данные в формате ASCII.

Файл cer содержит данные сертификата, закодированные в соответствии с правилами кодирования Distinguished Encoding Rules (DER), которые представляют собой формат кодирования, указанный в стандарте X.690.

X.509 — это базовый стандарт формата открытого ключа, который определяет различную информацию, требуемую для сертификата. Сертификаты, обычно используемые в этом формате, включают открытый ключ, цифровую подпись эмитента и срок действия. Важно отметить, что он не содержит закрытый ключ. Связанные форматы включают DER, PEM, CER и CRT.

Заявка на получение SSL-сертификата доменного имени завершена!

Подайте заявку на SSL-сертификат бесплатно онлайн

FreeSSL: FreeSSL — это веб-сайт, предлагающий услуги бесплатной подачи заявок на HTTPS-сертификаты, управления HTTPS-сертификатами и напоминания об истечении срока действия HTTPS-сертификатов. Цель сайта — популяризация и применение HTTPS-сертификатов, а также упрощение процесса подачи заявок.

Сайт заявки на SSL-сертификат:https://freessl.org

Certbot: Certbot — это клиентское приложение для работы с сертификатами Let's Encrypt, работающее на основе скрипта. Для его использования требуется опыт работы с командной строкой. Для автоматического обновления требуются плагины, что затрудняет использование. Для автоматического обновления и развёртывания мы рекомендуем использовать acme.sh и ohttps, описанные ниже.

Сайт заявки на SSL-сертификат:https://certbot.eff.org

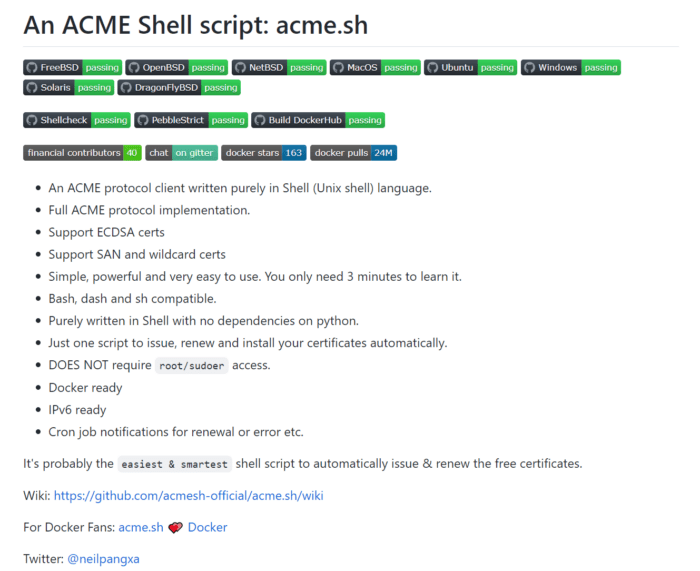

acme.sh: известный проект с открытым исходным кодом для подачи заявок на сертификаты Let's Encrypt. Это также проект с возможностью написания скриптов, подробной документацией и поддержкой автоматизированных обновлений и развертываний. Его единственный недостаток — невозможность автоматического развертывания обновлений на нескольких узлах. Если у вас есть опыт работы с командной строкой, acme.sh очень удобен и настоятельно рекомендуется. Для автоматического развертывания на нескольких узлах после обновлений мы рекомендуем использовать ohttps, описанный ниже.

Сайт заявки на SSL-сертификат:https://github.com/acmesh-official/acme.sh

Он предлагает схожую с acme.sh функциональность, но с удобным интерфейсом управления. Вы можете подать заявку на бесплатные wildcard-сертификаты от Let's Encrypt, а также воспользоваться отзывом сертификатов, напоминаниями об истечении срока их действия, автоматическим продлением и возможностями автоматического развертывания. Кроме того, по сравнению с acme.sh, он предлагает ряд весьма практичных функций, включая автоматическое развертывание в Alibaba Cloud, Tencent Cloud и балансировку нагрузки Qiniu Cloud, CDN для распространения контента, списки SSL-сертификатов и многое другое, а также автоматическое развертывание в нескольких контейнерах nginx. Если вам требуется автоматическое развертывание на нескольких разных узлах после обновления сертификата, http://ohttps.com — правильный выбор. Мы настоятельно рекомендуем использовать http://ohttps.com для подачи заявки на бесплатные HTTPS-сертификаты, выданные Let's Encrypt, и управления ими.

Сайт заявки на SSL-сертификат:http://ohttps.com